3行要約:

- 「戒(シーラ)」とは宗教的な束縛ではなく、心に「後悔プロセス」を常駐させないためのセキュリティポリシーである。

- 五戒(不殺生・不盗など)を破ると、OSの防御壁に穴が開き、外部からの攻撃やウイルス(悩み)に対し脆弱になる。

- 日々の行動ログ(監査ログ)を取り、バグの侵入を未然に防ぐ運用体制を構築する。

対象者:精神的に不安定になりやすい人、メンタルの防御力を高めたい人。

所要時間:約10分

注意:完璧主義になりすぎないこと。「失敗したら再起動(懺悔)して修正」すればよい。

次に読む:防御ができたら軽量化へ → Vol.3 Minimalism(依存ファイルの削除)

「Human OS」の再起動(Vol.1)、お疲れ様でした。 さて、やる気のあるエンジニアほど、いきなり「CPUのクロックアップ(瞑想・定)」をやりたがります。

しかし、断言します。 セキュリティ・ポリシー(戒)の設定なしに、システムを高速化させてはいけません。

ウイルスに感染したPCをオーバークロックすればどうなるか? ウイルスの活動も高速化し、システムは即座に熱暴走(クラッシュ)します。 本章では、安定稼働の絶対条件である**「システム防衛プロトコル(戒)」**の実装について解説します。

1. なぜ「戒(ルール)」が必要なのか?

仏教における「戒(Sīla)」は、神様との約束でも、清く正しく生きるための道徳でもありません。 これは純粋な**「メモリ管理技術」**です。

メカニズム:バックグラウンド・プロセス「後悔(Remorse.exe)」

あなたが嘘をついたり、誰かを傷つけたりした時、システム内部では何が起きているでしょうか?

- Action (不正なパケット送信): 嘘をつく、約束を破る。

- Reaction (アラート発生): 「バレないかな?」「辻褄は合うか?」という監視プロセスが自動起動。

- Result (メモリ枯渇): バックグラウンドで**「後悔(Kukkucca / Remorse)」や「不安(Anxiety)」**という重たいプロセスが常駐し、RAMの30〜40%を食いつぶす。

この状態で「呼吸に集中(禅定)」しようとしても、メモリ不足で必ずエラーが出ます。 戒を守るとは、「後悔」という不要なプロセスをKillし、CPU使用率を0%に近づける(アイドル状態を作る)ための技術なのです。

2. 4つのセキュリティ・レイヤー(四種清浄戒)

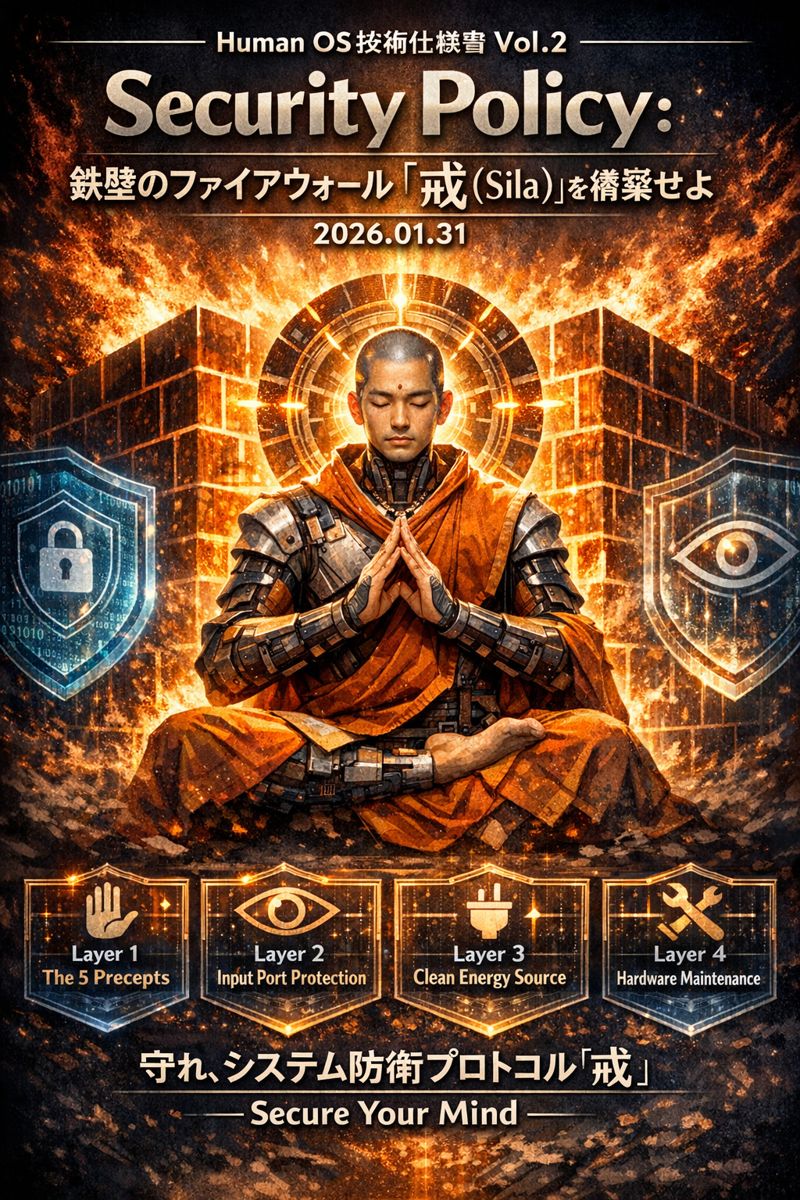

『解脱道論』では、この防御システムを4つのレイヤーで定義しています。 これを現代のセキュリティ構成図に変換します。

Layer 1: 基本ファイアウォール(別解脱律儀戒)

The 5 Precepts (五戒) 最も基本的なパケットフィルタリング・ルールです。以下の5つのポートを物理的に閉じます。

- 不殺生 (Pāṇātipātā): 他のシステムを破壊しない。(物理的干渉のブロック)

- 不偸盗 (Adinnādānā): 認証されていないリソース(他人の物)にアクセスしない。

- 不邪淫 (Kāmesu micchācārā): パートナーシップ契約違反になる接続を行わない。

- 不妄語 (Musāvādā): 偽のデータを送信しない。(嘘=後悔プロセスの最大の発生源)

- 不飲酒 (Surā-meraya): システムの正常動作を阻害し、管理者権限を乗っ取る薬物・アルコールを遮断する。

Layer 2: 入力ポート監視(根律儀戒)

Input Port Filtering 眼・耳・鼻・舌・身・意の「6つの入力ポート」にIDS(侵入検知システム)を設置します。

- Attack: YouTubeのショート動画、煽情的な広告、SNSのレスバトル。

- Defense: 「これはシステムに有害なスパムである」と検知し、クリックする前に接続を遮断する。

- 必要なデータだけを通し、ノイズは

/dev/null(ゴミ箱)へ送ります。

- 必要なデータだけを通し、ノイズは

Layer 3: 電源ユニットの適正化(活命清浄戒)

Clean Energy Source あなたのシステムを動かす「電力(生活費)」の供給源についての規定です。 詐欺、武器の売買、他者を害するビジネスで得た電力は、電圧が不安定です。 「いつか訴えられるかも」というノイズが常に電源ラインに乗るため、精密な演算(瞑想)ができなくなります。 **クリーンエネルギー(正当な労働)**への切り替えは、ハードウェア寿命を延ばします。

Layer 4: ハードウェア保守運用(資具依止戒)

Hardware Maintenance Policy 衣食住や薬についての「利用規約」です。

- Food: 「味を楽しむエンタメ」ではなく、「システム稼働に必要な燃料補給」と定義する。

- Clothes: 「ファッション(スキン)」ではなく、「ハードウェア保護カバー」と定義する。

この定義変更により、貪欲(Craving)というマルウェアの侵入を防ぎます。

3. 実装手順:監査ログ(Audit Log)の有効化

いきなり聖人君子になる必要はありません。 まずは 「監査ログ(Audit Log)」 を有効にすることから始めてください。

Step 1: Log Monitoring

今日一日、何かを話す前、行動する前に、コンソールに問いかけます。

Check: このアクションは、後で「後悔プロセス」を起動させるか?

Step 2: Deny Action

もし Return: True (Yes) なら、そのアクションは実行しない。

Step 3: Verify Stability

夜、ベッドに入った時(シャットダウン時)にタスクマネージャーを確認してください。 「嘘をつかなかった」「誰も傷つけなかった」。 その時、脳内の冷却ファンが静まり返り、システムが驚くほど軽いことに気づくはずです。

この**「清涼感(Cooling)」**こそが、次なるステップへのアクセスキーです。

[Next System Phase]

セキュリティ設定により、システムは安定し、メモリに空きができました。 しかし、まだストレージには「過去の不要ファイル」や「依存アプリ」が大量に残っています。

次回、【Vol.3】Minimalism:依存ファイルの全削除と軽量化「頭陀(Dhutaṅga)」 へ進みます。 システムを「セーフモード」のような極限状態でもサクサク動かすための、13の削除コマンドを紹介します。

セキュリティポリシーを適用したら

心の防御壁(ファイアウォール)は構築できましたか? 次は、システム内部の不要なファイルを削除して動作を軽くしましょう。

- 不要ファイルを削除する

- 性格タイプを診断する

- ホームへ戻る

コメント